NECのUNIVERGEシリーズは遊べるルータです。機種によってはかなり安くオークションで入手できます。このIX2025でさえ数千円で入手できます。以前にも記事化したことがありますが、もう一度IX2015/IX2025の設定を整理してご紹介します。

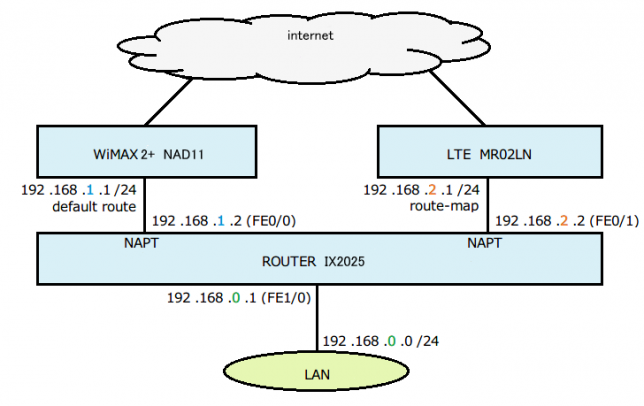

我が家では、「速度がほどほど出るが不安定で応答が遅いWiMAX」と「反応はよいが流量上限が厳しいLTE」とを使い分けるために、IX2025でマルチホーミング(複数経路での接続)をしています。

無線LANルータをLAN側につないでWi-Fiアクセスポイントとして利用すれば、家の中の無線化もできますので、3DSもiPadもスマートフォンも問題なく使えます。

- LANから見たデフォルトルートは192.168.0.1です

- DNSもNTPもLAN内から192.168.0.1に問い合わせます

- 基本はWiMAXでインターネットに接続します

- ドラクエXはLTEで接続し、最優先でルーティングします

- 外部DNSやNTPへの問い合わせもLTEからします

- ネットラジオもLTEから流しますがDNSなどには劣後させます

- SSL接続は少し優先して流します

- NASからのクラウド接続は後回しにします

解説をはさみながらconfigを載せてみます。

! NEC Portable Internetwork Core Operating System Software

! IX Series IX2025 (magellan-sec) Software, Version 8.5.21, RELEASE SOFTWARE

! Compiled Sep 03-Fri-2010 10:15:21 JST #1

! Current time Dec 10-Thu-2015 09:20:25 JST

!

!hostname ix2025

timezone +09 00

!

!username manager password plain friend administrator

!

ntp ip enable

ntp server 210.173.160.27

ntp server 210.173.160.57

ntp server 210.173.160.87

ntp master

ntp interval 25200 NTPはntp.jst.mfeed.ad.jpに問い合わせますが、IPアドレスで指定しなければなりません。ntp ip enableとすることでIX2025がNTPサーバになりますので、LAN内から192.168.0.1に問い合わせができます。

logging buffered 131072

logging subsystem all notice

logging timestamp datetime

!

ip ufs-cache max-entries 16384

ip ufs-cache enable

ip cache-size 8192

!

ip route default 192.168.1.1

ip route default 192.168.2.1 distance 100

!

ip dhcp enable

外部へのデフォルトルートは192.168.1.1のWiMAX側が優先です。ログやキャッシュ、DHCPを有効にしておきます。

ip access-list block-all deny ip src any dest any

ip access-list dns-isp1 permit tcp src any sport any dest 192.168.1.1/32 dport eq 80

ip access-list dns-isp1 permit udp src any sport any dest 192.168.1.1/32 dport eq 53

ip access-list dns-isp1 permit udp src any sport any dest 111.87.221.149/32 dport eq 53

ip access-list dns-isp1 permit udp src any sport any dest 111.87.221.129/32 dport eq 53

ip access-list dns-isp2 permit tcp src any sport any dest 192.168.2.1/32 dport eq 80

ip access-list dns-isp1 permit udp src any sport any dest 192.168.2.1/32 dport eq 53

ip access-list dns-isp2 permit udp src any sport any dest 222.146.35.1/32 dport eq 53

ip access-list dns-isp2 permit udp src any sport any dest 221.184.25.1/32 dport eq 53

ip access-list dqx permit tcp src 192.168.0.101/32 sport any dest 202.67.48.0/20 dport range 50000 65535

ip access-list dqx permit tcp src 192.168.0.102/32 sport any dest 202.67.48.0/20 dport range 50000 65535

ip access-list dqx permit tcp src 192.168.0.111/32 sport any dest 202.67.48.0/20 dport range 50000 65535

ip access-list dqx permit tcp src 192.168.0.112/32 sport any dest 202.67.48.0/20 dport range 50000 65535

ip access-list dqx permit tcp src 202.67.48.0/20 sport range 50000 65535 dest any dport any アクセスリストをアルファベット順に説明します。

まず全てをブロックするためのリストがblock-allです。次のdns-isp1では、内部からWiMAX ルータNAD11の設定画面にアクセスするための80番を通します。またWiMAX側DNSサーバ宛の53番もこちらに通るようにします。dns-isp2も同様にルータMR02LNの設定用に80番を通します。こちらの53番はOCNモバイルONEのDNSです。

アクセスリストdqxは、ドラクエXサーバとの通信です。

ip access-list etc permit tcp src any sport any dest 185.33.20.0/22 dport any

ip access-list etc permit tcp src any sport any dest 70.42.0.0/16 dport any

ip access-list etc permit tcp src any sport any dest 108.61.0.0/16 dport any

ip access-list management permit ip src 192.168.0.0/24 dest any

ip access-list ntp-dns permit udp src any sport any dest any dport eq 123

ip access-list ntp-dns permit udp src any sport any dest any dport eq 53

ip access-list pass-all permit ip src any dest any

ip access-list ssl-high permit tcp src 192.168.0.0/25 sport any dest any dport eq 443

ip access-list ssl-high permit tcp src 192.168.0.128/26 sport any dest any dport eq 443

ip access-list ssl-high permit tcp src 192.168.0.192/27 sport any dest any dport eq 443

ip access-list ssl-low permit tcp src 192.168.0.224/27 sport any dest any dport eq 443etcと名付けたアクセスリストには、主なネットラジオ局のIPアドレスを載せています。LTE側に流したいものをetcに連ねます。 managementはIX2025の設定を内部からしかできないようにするためです。ntp-dnsもその名のとおりです。pass-allも説明不要でしょう。

ssl-highはブラウジングその他のSSL通信に「お先にどうぞ」の個人的な思いで設定しています。IPアドレスで接続機器群を分類できるようにマスクしています。ssl-lowは、がしがしとNASがクラウドにつなぎにいくので帯域を制限するために分けています。192.168.0.224以降にNASをつなぎます。

ip access-list well-known deny tcp src any sport any dest any dport range 137 139

ip access-list well-known deny udp src any sport any dest any dport range 137 139

ip access-list well-known deny tcp src any sport any dest any dport eq 445

ip access-list well-known deny udp src any sport any dest any dport eq 445

ip access-list well-known deny tcp src any sport any dest any dport eq 2049

ip access-list well-known deny udp src any sport any dest any dport eq 2049

ip access-list well-known deny tcp src any sport any dest any dport eq 1243

ip access-list well-known deny tcp src any sport any dest any dport eq 12345

ip access-list well-known deny tcp src any sport any dest any dport eq 27374

ip access-list well-known deny tcp src any sport any dest any dport eq 31785

ip access-list well-known deny udp src any sport any dest any dport eq 31789

ip access-list well-known deny udp src any sport any dest any dport eq 31791

ip access-list dynamic dyn-open access pass-all Atermなどで標準的に設定されている外向きのフィルタをwell-knownに連ねています。access-list dynamicはIX2025の便利な機能で、内側から開始した通信は外に出られます。dyn-openと名付けておきます。

dns cache enable

dns cache max-record 2048

!

proxy-dns ip enable

proxy-dns ip max-sessions 128

proxy-dns ip query-response 20

proxy-dns ip query-interval 1

proxy-dns server 192.168.2.1 priority 250

proxy-dns server 192.168.1.1 priority 240

!

telnet-server ip enable

telnet-server ip access-list management

!

http-server terminal timeout 10

http-server username manager

http-server ip access-list management

http-server ip enable

DNSキャッシュを活かします。まずはLTE側から優先して外に問い合わせるためにpriorityで順位付けします。

IX2025自体の設定用にtelnetとhttpを立ち上げますが、managementのリストに載ったIPアドレスからのみ接続できます。

route-map ltemap permit 100

match ip address access-list dns-isp1

set ip next-hop 192.168.1.1

!

route-map ltemap permit 200

match ip address access-list dns-isp2

set ip next-hop 192.168.2.1

!

route-map ltemap permit 210

match ip address access-list dqx

set ip next-hop 192.168.2.1

!

route-map ltemap permit 220

match ip address access-list ntp-dns

set ip next-hop 192.168.2.1

!

route-map ltemap permit 230

match ip address access-list etc

set ip next-hop 192.168.2.1

アクセスリストを元に、マルチホーミングの行き先を振り分けます。dns-isp2、dqx、ntp-dns、etcと明示したものはLTE側の192.168.2.1にホップします。それ以外はデフォルトルートに基づきWiMAX側の192.168.1.1に向かいます。

ip dhcp profile athome

assignable-range 192.168.0.128 192.168.0.191

subnet-mask 255.255.255.0

default-gateway 192.168.0.1

dns-server 192.168.0.1

lease-time 2592000

!

! PC1,PC2,Wii,WiiU,NAS1,NAS2

fixed-assignment 192.168.0.101 00:50:56:00:00:00

fixed-assignment 192.168.0.102 00:30:1b:00:00:00

fixed-assignment 192.168.0.111 00:19:1d:00:00:00

fixed-assignment 192.168.0.112 9c:e6:35:00:00:00

fixed-assignment 192.168.0.231 e8:43:B6:00:00:00

fixed-assignment 192.168.0.232 00:11:32:00:00:00

LAN内の機器にDHCPでIPアドレスを配ります。fixed-assignmentで固定的に振っておくと管理が楽です。一時的なゲストには192.168.0.128から192.168.0.191を振ります。貸し出し期間はこの場合30日です。

NASは前述したアクセスリストssl-lowの範囲に押し込めます。

class-map match-any class-dqx

match ip access-list dqx high

!

class-map match-any class-in-lte

match input-interface FastEthernet0/1.0 medium

!

class-map match-any class-in-wimax

match input-interface FastEthernet0/0.0 normal

!

class-map match-any class-out-lte

match ip access-list etc normal

match any normal

!

class-map match-any class-out-lte-high

match ip access-list dns-isp2 medium

match ip access-list ntp-dns medium

!

class-map match-any class-out-wimax

match ip access-list ssl-low low

match any normal

!

class-map match-any class-out-wimax-high

match ip access-list dns-isp1 medium

match ip access-list ssl-high mediumQoSのためのクラス分けです。dqxは最優先、LTE側の物理ポートから入ったものは優先、DNSなども優先。後回しはssl-lowです。

出ていくものか入ってくるものか、LTE側かWiMAX側かと、整理して割り振ります。

policy-map go-abroad

class class-dqx

set ip dscp 46

class class-local

class class-default

!

policy-map inbound

class class-dqx

priority 1500 12000

class class-in-lte

class class-in-wimax

class class-local

class class-default

!

policy-map outbound00

class class-out-wimax-high

class class-out-wimax

shape 6000000 48000 48000

queue-limit 10 10 100 100

class class-local

class class-default

!

policy-map outbound01

class class-dqx

priority 500 4000

class class-out-lte-high

class class-out-lte

class class-local

class class-defaultQoSのポリシーを与えます。

go-abroadは、内部からIX2025に入ってきたdqxのパケットに、網で目立つような色をつけます。効果のほどは疑問です。inboundでは、外からきてIX2025からLAN内に向かうところでdqxのパケットを最優先で捌くようにLLQを効かせます。

outbound00はIX2025からWiMAXルータに出ていくところのポリシーです。優先しない種類のパケット帯域を6Mbpsに絞っています。WiMAXの上りはおよそ10Mbpsが上限です。outbound01はLTE側ですから、やはりdqxのパケットが問答無用で最優先です。

device FastEthernet0/0

device FastEthernet0/1

!

device FastEthernet1/0

port 2 shutdown

port 3 shutdown

port 4 shutdown

!

device BRI1/0

isdn switch-type hsd128k

使っていない物理ポートはシャットダウンしておきます。

! WiMAX2+ NAD11

interface FastEthernet0/0.0

description WiMAX2+

ip address 192.168.1.2/24

ip napt enable

ip napt translation max-entries 65535

ip napt translation max-entries per-address 4096

ip filter block-all 65000 in

ip filter well-known 100 out

ip filter dyn-open 500 out

service-policy enable

service-policy output outbound00

no shutdown

WiMAXルータが接続されている物理ポートです。NAPTでは無用なはずのblock-allを、書かないと落ち着かないので明示しています。外に出す意味のないパケットはwell-knownでふるい落とします。内側から開始した通信はdyn-openで外へ出ます。

! LTE MR02LN

interface FastEthernet0/1.0

description LTE

ip address 192.168.2.2/24

ip napt enable

ip napt translation max-entries 8192

ip napt translation max-entries per-address 1024

ip filter block-all 65000 in

ip filter well-known 100 out

ip filter dyn-open 500 out

service-policy enable

service-policy output outbound01

no shutdown

LTEルータMR02LN側も同様です。出口のポリシーがWiMAXとLTEで異なります。クラス名を分けておくことでshowコマンドで動作を見るときに便利なのは、後述します。

! CentreCOM GS908L V2

interface FastEthernet1/0.0

description SWITCH

ip address 192.168.0.1/24

ip dhcp binding athome

ip filter pass-all 65000 in

ip filter pass-all 65000 out

ip policy route-map ltemap

service-policy enable

service-policy input go-abroad

service-policy output inbound

no shutdown

LAN側の物理ポートでは、DHCPでIPアドレスの払い出しをします。WAN側でNAPTやフィルタが効いているのでここでは素通ししています。ポリシールーティングのパケット捌きはここで指示します。QoSでのdqx外向けカラーリングや内向けLLQ優先もこのポートでします。

interface BRI1/0.0

encapsulation ppp

no auto-connect

no ip address

shutdown

!

interface Loopback0.0

no ip address

!

interface Null0.0

no ip address末尾には設定無用のインターフェイス群が並びます。show running-configは以上です。

§

動作状況を見てみます。show ip napt translation (sh ip nap t) とタイプするとルーティング状況が見られます。

ix2025(config)# show ip napt translation Interface: FastEthernet0/0.0 NAPT Cache - 55 entry, 65480 free, 371 peak, 447781 create, 0 overflow Codes: A - ALG, S - Static, Service Prot Inside Address:Port Outside Address:Port Dest Address:Port Time tcp 192.168.0.101:34053 192.168.1.2:34053 xxx.xx.xx.xx:443 45 tcp 192.168.0.101:36790 192.168.1.2:36790 xx.xxx.xx.xx:443 770 tcp 192.168.0.101:37626 192.168.1.2:37626 xx.xx.xxx.xx:80 13 tcp 192.168.0.101:38110 192.168.1.2:38110 xxx.xx.xxx.xx:443 40 tcp 192.168.0.102:44784 192.168.1.2:44784 xx.xx.xxx.xxx:443 46 tcp 192.168.0.102:45441 192.168.1.2:45441 xx.xxx.xx.xxx:80 777 tcp 192.168.0.102:46475 192.168.1.2:46475 xxx.xx.xxx.xx:5228 545 tcp 192.168.0.102:48160 192.168.1.2:48160 xxx.xxx.xx.xxx:443 18 tcp 192.168.0.102:50103 192.168.1.2:50103 xx.xxx.x.xxx:443 795 Interface: FastEthernet0/1.0 NAPT Cache - 18 entry, 8174 free, 650 peak, 107335 create, 0 overflow Codes: A - ALG, S - Static, Service Prot Inside Address:Port Outside Address:Port Dest Address:Port Time tcp 192.168.0.111:51628 192.168.2.2:51628 202.67.59.157:55554 899 tcp 192.168.0.111:51717 192.168.2.2:51717 202.67.59.149:55555 898 tcp 192.168.0.111:51724 192.168.2.2:51724 202.67.56.52:55558 900 tcp 192.168.0.111:51733 192.168.2.2:51733 202.67.56.52:55565 897 udp 192.168.0.101:123 192.168.2.2:123 133.243.238.243:123 241 udp 192.168.2.2:3368 192.168.2.2:3368 192.168.2.1:53 33 udp 192.168.2.2:6215 192.168.2.2:6215 192.168.2.1:53 5 udp 192.168.2.2:8018 192.168.2.2:8018 192.168.2.1:53 30 udp 192.168.2.2:11751 192.168.2.2:11751 192.168.2.1:53 21

次にQoSポリシーの効き具合を見ます。show policy-map summary (sh po summary) です。

ix2025(config)# show policy-map summary Device FastEthernet0/0 Device buffer 0 packets, 0 bytes, peak 36 packets, 14062 bytes Queued 0 packets, 0 bytes, peak 36 packets, 22218 bytes Interface FastEthernet0/0.0 class output output peak peak discard name pkts bytes pkts bytes pkts class-out-wimax-high 220672 131171126 17 16077 0 class-out-wimax 479535 67197118 36 22218 0 Device FastEthernet0/1 Device buffer 0 packets, 0 bytes, peak 4 packets, 391 bytes Queued 0 packets, 0 bytes, peak 4 packets, 336 bytes Interface FastEthernet0/1.0 class output output peak peak discard name pkts bytes pkts bytes pkts class-dqx 175012 12061903 0 0 0 class-out-lte-high 4808 404325 4 336 0 class-out-lte 256 46174 1 314 0 Device FastEthernet1/0 Device buffer 0 packets, 0 bytes, peak 31 packets, 10063 bytes Queued 0 packets, 0 bytes, peak 26 packets, 9926 bytes Interface FastEthernet1/0.0 class output output peak peak discard name pkts bytes pkts bytes pkts class-dqx 167076 32729603 0 0 0 class-in-lte 61 5734 1 94 0 class-in-wimax 749328 679260180 24 9926 0 class-local 23068 5174691 4 757 0 Input policy-map go-abroad attached Class class-dqx Set ip dscp 46 Class class-local Class class-default

用途別にクラス分けをしておくと、このようにそれぞれの流量などが確認できて便利です。なおshow policy-map interfaceで、より詳細な情報が得られます。